-

¿Qué son las IAMaaS ?

¿Qué es Gestión de Identidades y Accesos como Servicio. “IAMaaS”? Son soluciones de gestión de accesos descentralizado a aplicaciones y recursos. Autenticación, verifica la identidad de un usuario y autorización, otorga permisos a un usuario con acceso limitado. AWS Cognito, protege tu información agregando funciones de registros e inicios de sesión. Otras alternativas: Auth0 la…

-

AWS Backups S3 (Base de Datos)

Copias de seguridad centralizadas de Base de Datos. Automatiza la creación de copias, organizando en una ubicación cifrada y continua en arquitectura SSD (Unidad de estado sólido). Realiza backups automáticos cada 3 horas de la base de datos MSSQL, PostgreSQL, MongoDB, MySQL, SAP HANA, ETC. Acceso a INTERFAZ DE LÍNEA DE COMANDOS (Linux, Windows, Mac).

-

1440 – 1

Campeonato de Wimbledon 2023 (All England Lawn Tennis and Croquet Club): Los Highlights serán generados por AI, incluyen análisis y resúmenes personalizados, la IA esta basada en tecnología Watson X de IBM también generará audios y subtítulos. Día Mundial del WIFI (20/junio) Ciberseguridad Entelgy Innote) Sugerencias: Configura tu rúter *Credenciales…

-

AWS Endpoint de Amazon EC2, Instance Connect (EIC)

Permite conectar a una instancia (EC2 dentro de una VPC privada) aún si no tienes una dirección IPv4 pública (Elastic IP address). NO necesitas un bastión, No necesitas NAT Gateway. Puedes conectarte con tu ID de instancia a través de TCP.

-

1440 – 1

1439 Tech, Cripto, EH Neuralink comenzará a hacer estudios con implantes neuronales en humanos. La función de estos implantes consistirá en “leer” la actividad cerebral para así poder transmitir órdenes que ayuden a restaurar algunas funciones cerebrales gravemente dañadas. Irlanda impone a Meta la multa más alta de la UE por no respetar la privacidad…

-

Ciberseguridad

Zero-day attack Es una vulnerabilidad de software que ha sido descubierta antes de que los desarrolladores del software hayan tenido conocimiento de su existencia. Este software afectado NO cuenta con una solución o parche para corregir la vulnerabilidad. Es una amenaza importante porque las víctimas NO son conscientes de que están siendo atacadas y no…

-

“Man in the Middle” (MitM)

¿Cómo funciona el ataque MitM? Un ataque MitM generalmente se realiza a través de una red comprometida. El atacante intercepta la comunicación entre dos partes y puede ver, manipular o incluso inyectar datos en la comunicación. ¿Cómo protegerse contra el ataque MitM? Siempre, siempre usar una red segura y confiable para su conexión a Internet.…

-

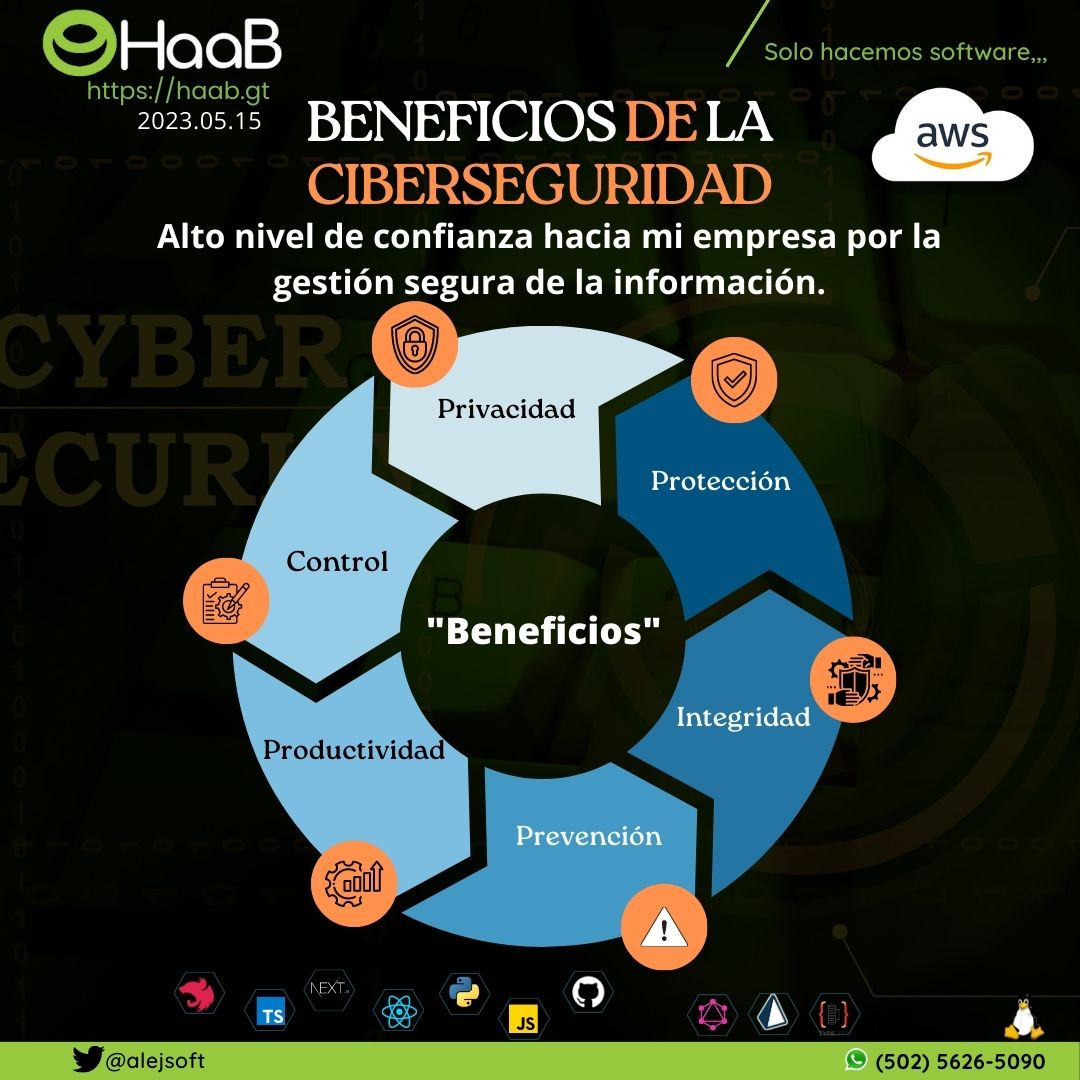

Beneficios de la ciberseguridad

Alto nivel de confianza hacia mi empresa por la gestión segura de la información. Privacidad Protección Integridad Prevención Productividad Control

-

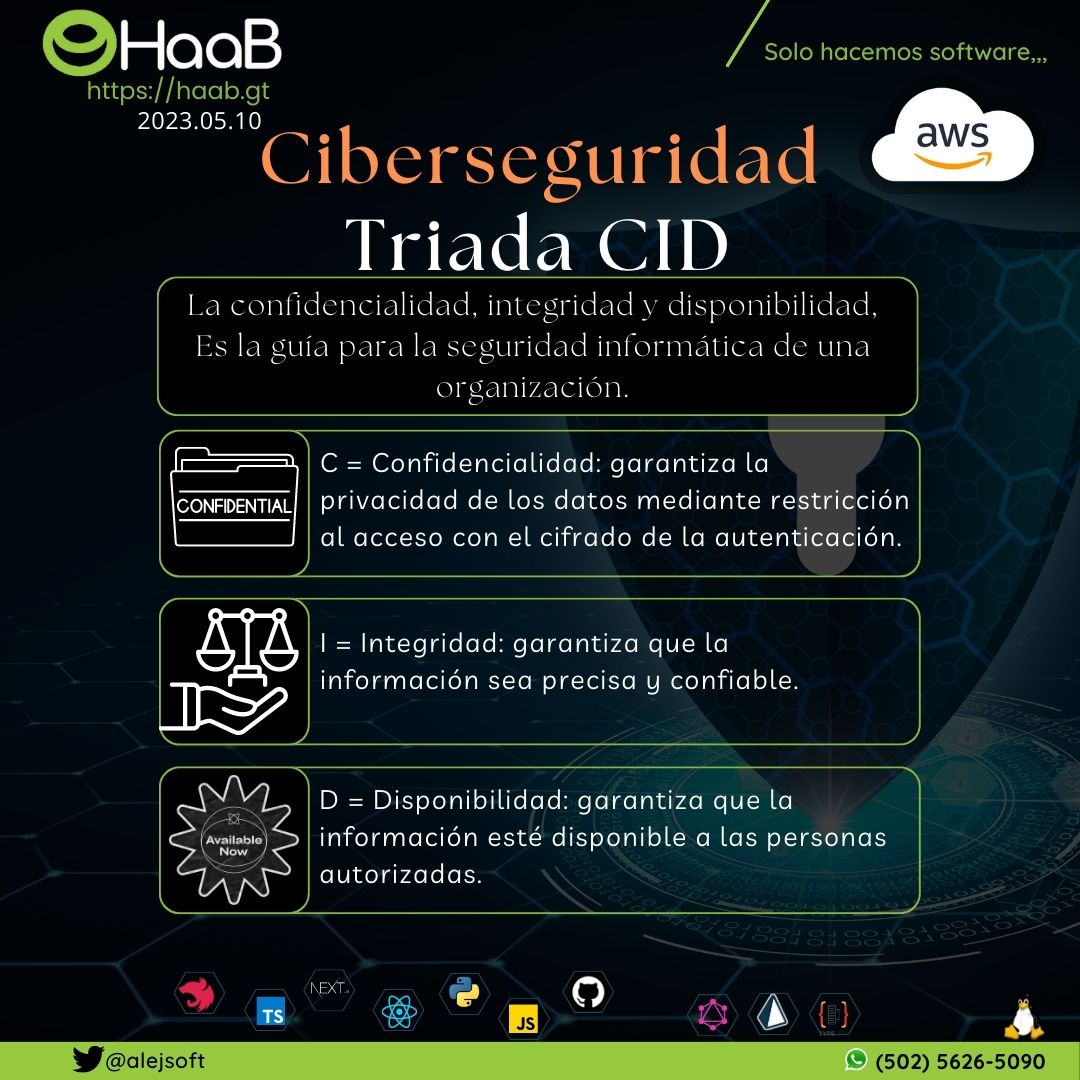

Ciberseguridad, Triada CID

La confidencialidad, integridad y disponibilidad, es la guía para la seguridad informática de una organización. C = Confidencialidad: garantiza la privacidad de los datos mediante restricción al acceso con el cifrado de la autenticación. I = Integridad: garantiza que la información sea precisa y confiable. D = Disponibilidad: garantiza que la información esté disponible a…

-

¿Que es ofuscación avanzada?

Del latín “offuscare”. El prefijo “ob-” significa “en contra”, y el verbo “fuscare” significa “oscurecer”. “Ofuscar” significa “hacer más oscuro” o “poner algo en sombra” menos claro o comprensible, difícil de interpretar. Para seguridad informática, se realiza para que un archivo sea difícil de detectar antivirus y las herramientas de seguridad.

-

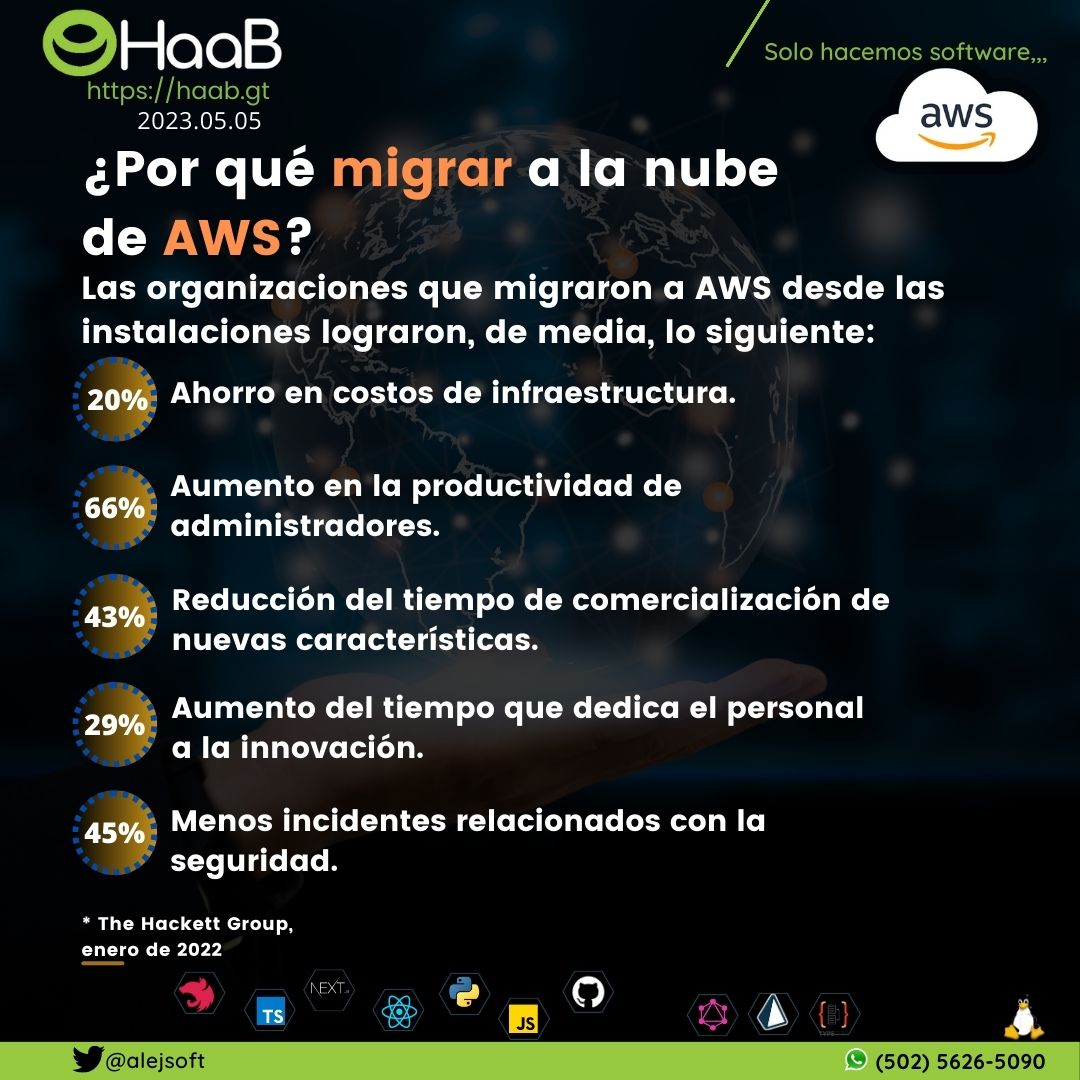

¿Por qué migrar a la nube de AWS?

Las organizaciones que migraron a AWS desde las instalaciones lograron, de media, lo siguiente: 20% Ahorro en costos de infraestructura. 66% Aumento en la productividad de administradores. 43% Reducción del tiempo de comercialización de nuevas características. 29% Aumento del tiempo que dedica el personal a la innovación. 45% Menos incidentes relacionados con la seguridad. *…

-

Soluciones de migración AWS

Metodología de migración. Herramientas y servicios de migración de AWS. Programa de aceleración de la migración a AWS Socios con competencias en migración de AWS. AWS Managed Services. AWS Professional Services. AWS Marketplace. AWS Traning and Certification.

-

AWS Migraciones de base de datos

Migre sus recursos a bases de datos completamente administradas, ahorre tiempo y dinero. Rendimiento a escala. Administración total. Rentabilidad. Fiabilidad.

-

¡Linux!

De naturaleza de código abierto. (Código fuente disponible para que cualquiera lo vea, modifique y distribuya). Importante por su seguridad. Grande estabilidad y Grande escalabilidad.

-

¿Por qué AWS?

AWS es uno de los proveedores de servicios en la nube más grandes y populares. Algunas de las características más importantes que lo diferencian de otros proveedores de servicios en la nube( GPC, AZURE) son su amplia gama de servicios disponibles. Red global de centros de datos y su enfoque en la nube pública. AWS…

-

SSH túnel (SSH Tunnel)

Forma segura de conectarse a un servidor remoto a través de una conexión encriptada mediante SSH. Esta conexión se utiliza para proteger el tráfico de red, incluyendo contraseñas, datos y comandos enviados entre el servidor remoto y el cliente. Una aplicación común de un SSH túnel es la conexión a bases de datos de AWS…

-

AWS Session Manager

Permite a los usuarios iniciar sesiones de forma segura en instancias EC2 y en máquinas virtuales (VM) locales. En lugar de conectarse directamente a una instancia o VM utilizando una dirección IP y un cliente de conexión remota, los usuarios pueden iniciar una sesión a través de la consola de AWS o la API de…

-

AWS EKSctl

Es una herramienta de línea de comandos que simplifica la creación, actualización y gestión de clústeres de Kubernetes en AWS. Esta herramienta permite a los desarrolladores y administradores de sistemas crear y configurar clústeres de Kubernetes de forma rápida y sencilla, lo que les permite centrarse en la gestión de aplicaciones y no en la…

-

Zonas de disponibilidad de AWS

Ubicaciones aisladas y físicamente separadas dentro de una región geográfica. Cada zona de disponibilidad consta de uno o más centros de datos discretos, cada uno con alimentación, conexiones de red y conectividad redundantes, que se alojan en instalaciones separadas de alta disponibilidad y tolerancia a fallos. Cada región consta con un mínimo de dos zonas…

-

AWS CloudFormation

Los desarrolladores definen, despliegan de manera automatizada la infraestructura y los recursos AWS necesarios. Con CloudFormation, puedes crear una plantilla que describe los recursos que necesitas, instancias EC2, VPC, grupos de seguridad, bases de datos, y MAS servicios de AWS. Para un despliegue automático, olvidate de hacer algo manualmente. Facilita la escalabilidad y el mantenimiento…

-

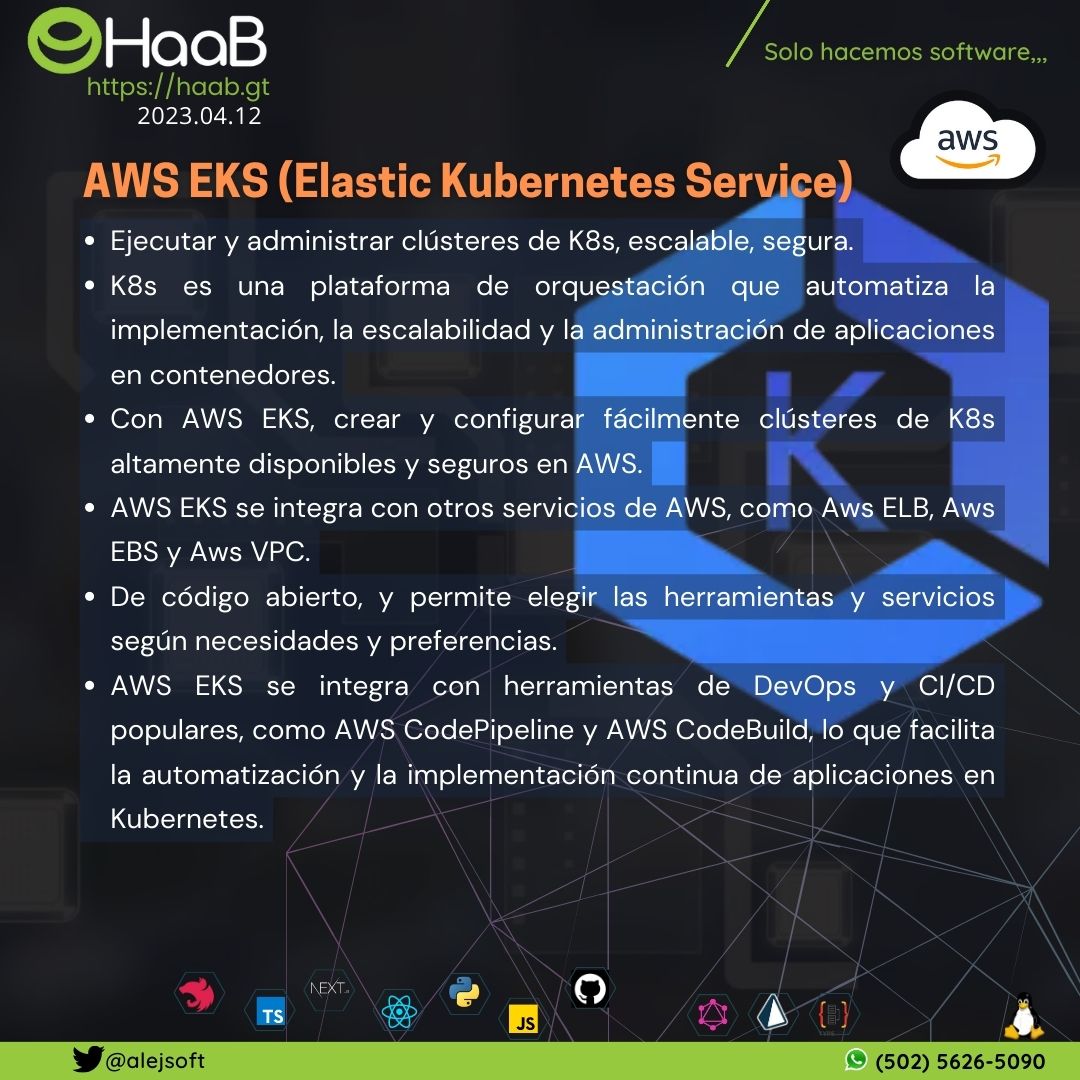

AWS EKS (Elastic Kubernetes Service)

Ejecutar y administrar clústeres de K8s, escalable, segura. K8s es una plataforma de orquestación que automatiza la implementación, la escalabilidad y la administración de aplicaciones en contenedores. Con AWS EKS, crear y configurar fácilmente clústeres de K8s altamente disponibles y seguros en AWS. AWS EKS se integra con otros servicios de AWS, como Aws ELB,…

-

INFRAESTRUCTURA COMO CÓDIGO IaC

Terraform de código abierto desarrollada por HashiCorp. Permite a los usuarios definir y gestionar su infraestructura como código, lo que significa que pueden declarar su infraestructura en un archivo de configuración y luego Terraform se encarga de crear y gestionar los recursos necesarios en diferentes proveedores de nube, como: AWS, Azure, Google Cloud, entre otros.…

-

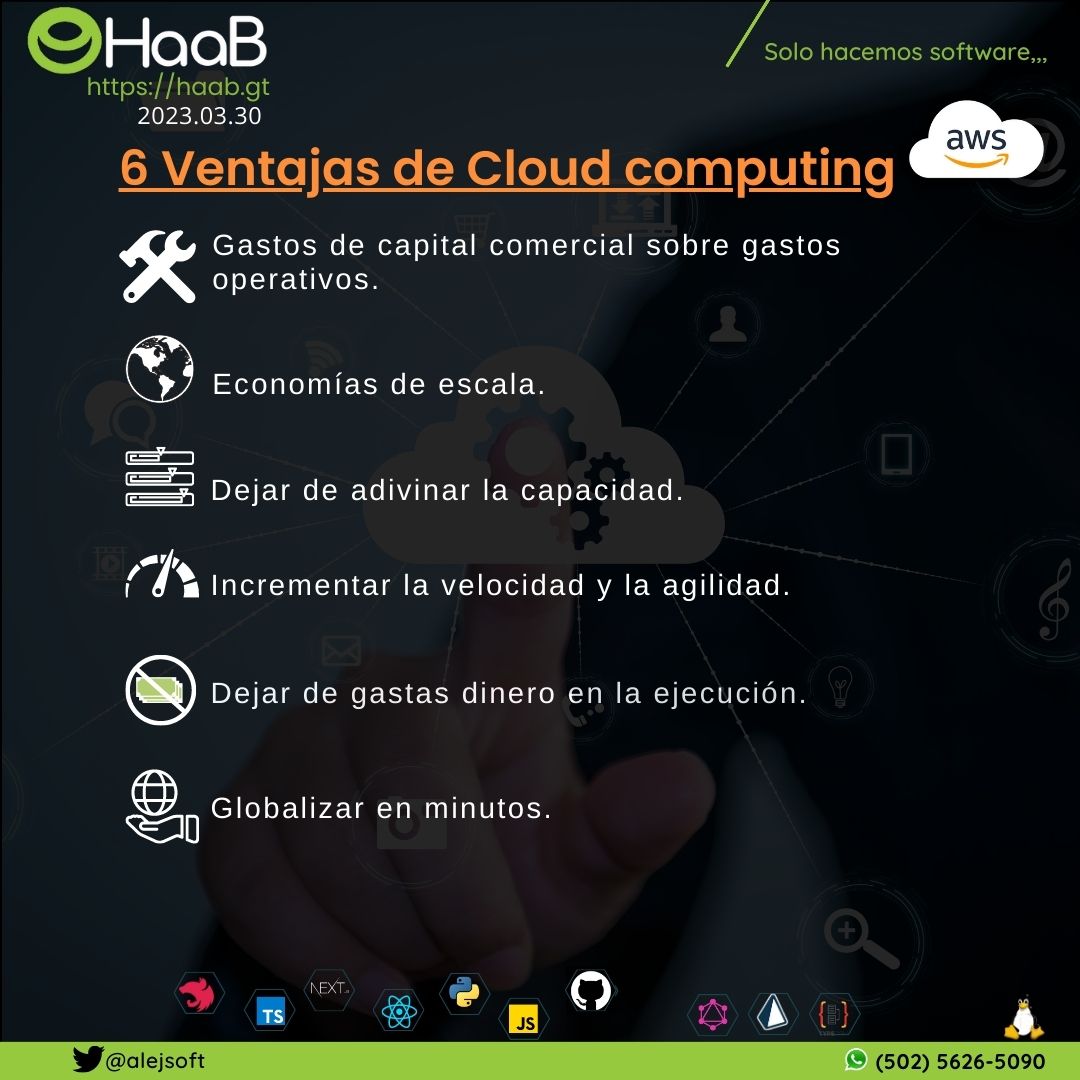

6 Ventajas de Cloud computing

Gastos de capital comercial sobre gastos operativos. Economías de escala. Dejar de adivinar la capacidad. Incrementar la velocidad y la agilidad. Dejar de gastas dinero en la ejecución. Globalizar en minutos.

-

Cloud Computing

Organizaciones de todo tipo, tamaño y sector utilizan la nube para una amplia gama de casos de uso, tales como respaldo de datos, recuperación de desastres, email, escritorios virtuales, desarrollo y prueba de software, análisis de big data y aplicaciones web con acceso para clientes.

-

AWS GLUE

Conexión a múltiples fuentes Ingesta fácilmente desde las fuentes de datos más populares. Sin servidores que manejar Paga solo por los recursos que consumes al ejecutar tus jobs. Simplifica la orquestación de tus ETL Ejecuta y administra fácilmente miles de jobs en workflows. Simplifica el desarrollo Desarrolla y administra tus jobs de forma visual.

-

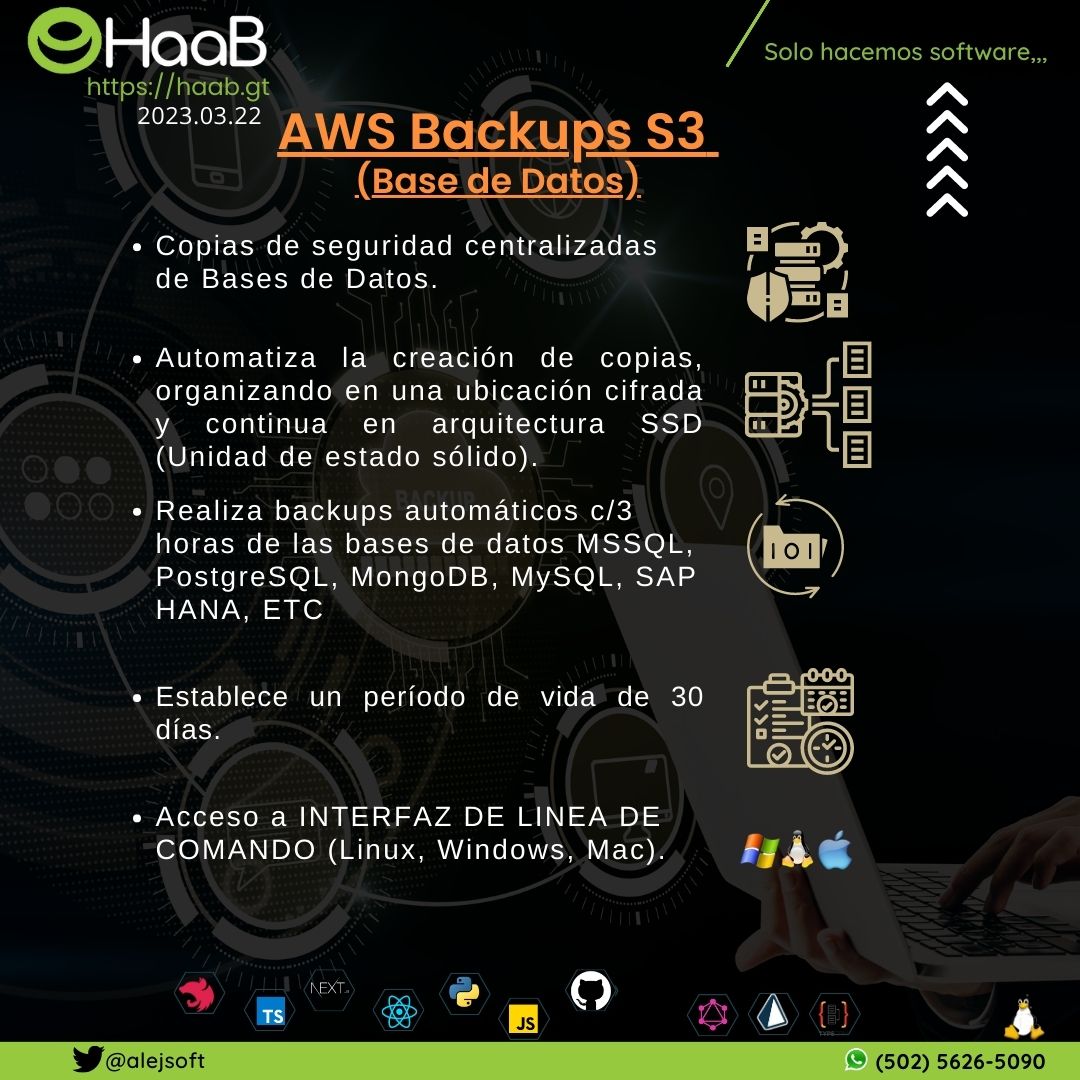

AWS Backups S3 (Base de Datos)

Copias de seguridad centralizadas de Bases de Datos. Automatiza la creación de copias, organizando en una ubicación cifrada y continua en arquitectura SSD (Unidad de estado sólido). Realiza backups automáticos c/3 horas de las bases de datos MSSQL, PostgreSQL, MongoDB, MySQL, SAP HANA, ETC. Establece un período de vida de 30 días. Acceso a INTERFAZ…

-

AWS S3 – 17 años de Innovación

2006 Amazon S3 launched 2010 S3 Versioning 2012 S3 Glacier 2014 S3 Event Notifications, S3 Lifecycle 2015 S3 Replication, S3 Standard-Infrequent Access 2017 S3 Storage Class Analysis, S3 Innventory, S3 Object Tagging 2018 S3 Intelligent-Tiering, S3 Select, S3 Object Lock 2019 S3 Glacier Deep Archive, S3 Block Public Access, S3 Access Points, S3 Batch Operations.…

-

Clasificación de las nubes

Luke Howard (meteorólogo inglés) propuso en 1803, la clasificación de las nubes basado en la forma y la altura. Se ha actualizado y modificado a lo largo del tiempo, y actualmente se utiliza una versión actualizada de la propuesta de Howard, que es la clasificación oficial de las nubes utilizada por la Organización Meteorológica Mundial.…

-

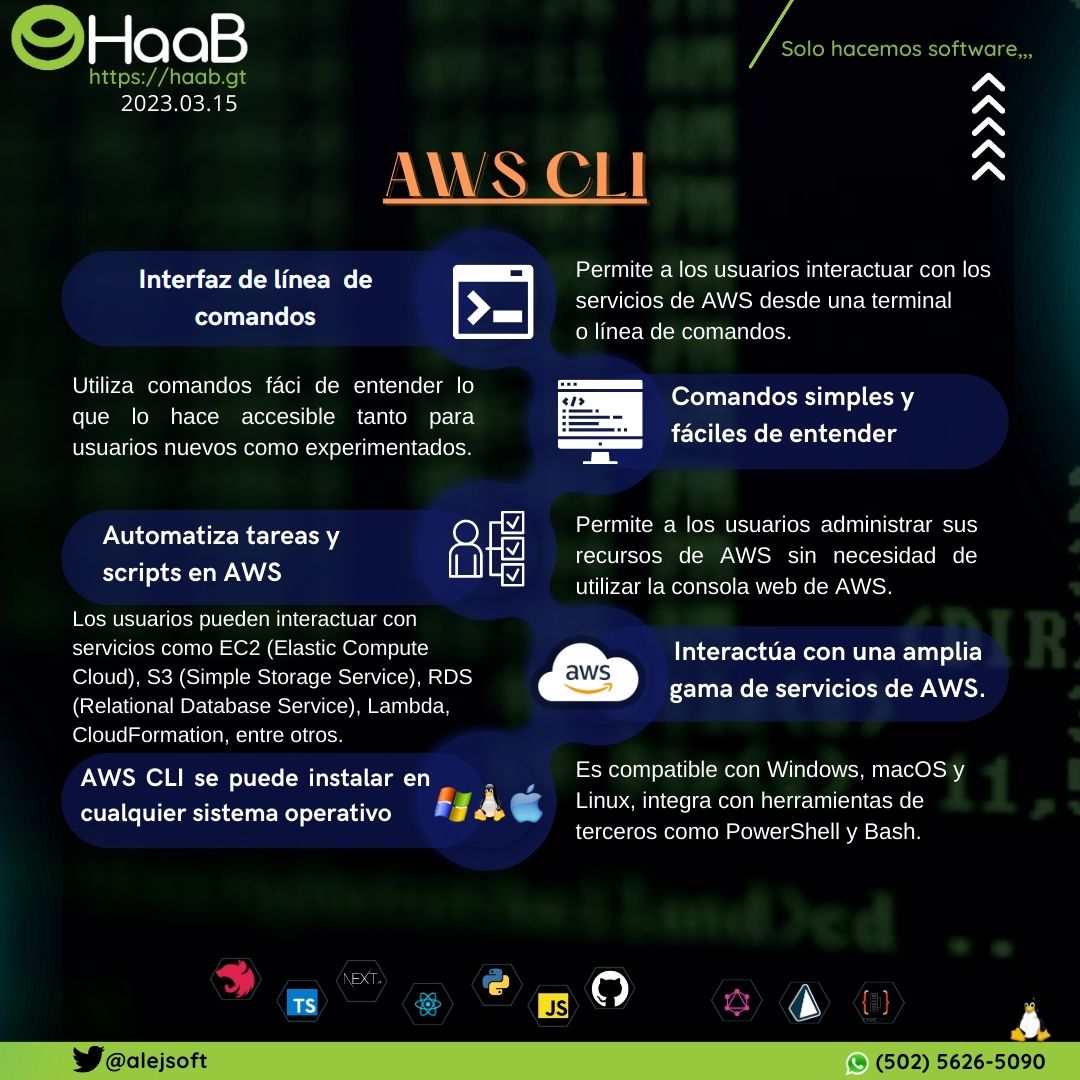

AWS CLI

Interfaz de línea de comandos Permite a los usuarios interactuar con los servicios de AWS desde una terminal o línea de comandos. Comandos simples y fáciles de entender Utiliza comandos fáci de entender lo que lo hace accesible tanto para usuarios nuevos como experimentados. Automatiza tareas y scripts en AWS Permite a los usuarios administrar…

Me gustará vivir siempre, así fuese de barriga, porque, como iba diciendo y lo repito, ¡tanta vida y jamás! ¡Y tantos años, y siempre, mucho tiempo, siempre, siempre! “Vallejo”

Categories

- ESG (6)

- Frases (398)

- Technology (111)